The Living Security

Architecture

A Arquitetura de

Segurança Viva

AI-driven dynamic risk governance for continuously evolving applications. Four interdependent layers that co-evolve with your software in real time — closing the gap between security as designed and security as deployed.

Governança de risco dinâmica orientada por IA para aplicações em evolução contínua. Quatro camadas interdependentes que co-evoluem com o seu software em tempo real — fechando a lacuna entre a segurança como projetada e a segurança como implantada.

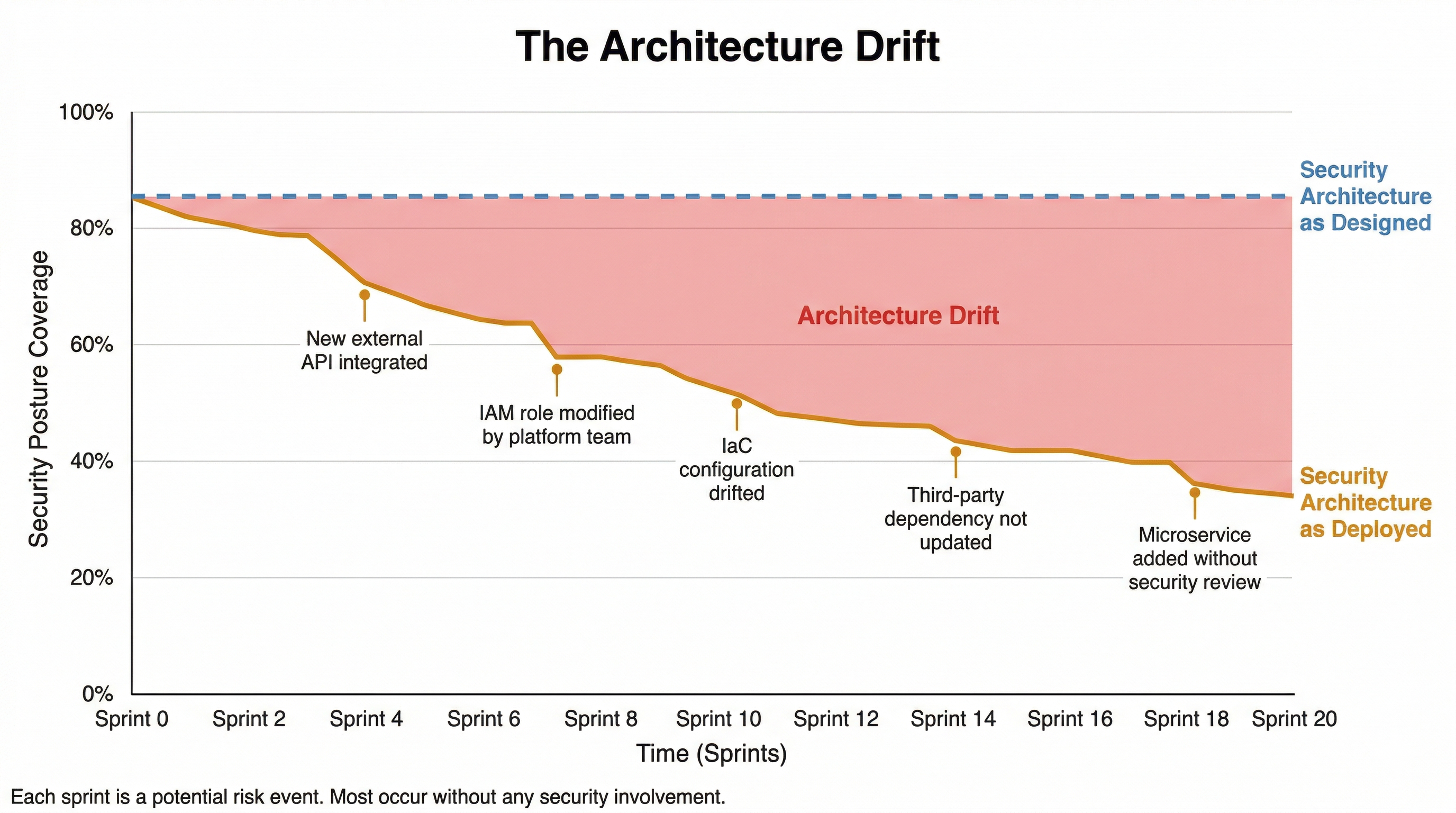

The Architecture Drift

O Architecture Drift

Security architecture was designed for quarterly releases and infrequent changes. In continuous delivery environments, applications change multiple times per day. Controls were designed for an application that no longer exists.

A arquitetura de segurança foi projetada para releases trimestrais e mudanças infrequentes. Em ambientes de entrega contínua, aplicações mudam várias vezes por dia. Os controles foram projetados para uma aplicação que não existe mais.

| Root Cause | Causa Raiz | Description | Descrição |

|---|---|---|---|

| Point-in-Time Governance | Governança Pontual | Threat models, control specifications, and compliance assessments are produced once and maintained manually, if at all. | Modelos de ameaças, especificações de controle e avaliações de conformidade são produzidos uma vez e mantidos manualmente, quando muito. |

| Human-Dependent Detection | Detecção Dependente de Humanos | The burden of detecting risk-relevant application changes falls on developers who may not recognize security implications. | A carga de detectar mudanças relevantes de risco recai sobre desenvolvedores que podem não reconhecer implicações de segurança. |

| Static-to-Dynamic Mismatch | Incompatibilidade Estático-Dinâmica | Security requirements are derived from a fixed catalog applied to a fixed profile, creating increasing inaccuracy with every sprint. | Os requisitos de segurança são derivados de um catálogo fixo aplicado a um perfil fixo, criando inacurácia crescente a cada sprint. |

| Verification Gap | Lacuna de Verificação | SAST, DAST, and CSPM detect vulnerabilities independently but lack integration to verify whether specific security requirements are satisfied. | SAST, DAST e CSPM detectam vulnerabilidades de forma independente, mas não têm integração para verificar se requisitos específicos de segurança são satisfeitos. |

| Reactive Governance | Governança Reativa | Manual escalation chains depend on the persistence of the security team rather than the institutional velocity of the organization. | As cadeias de escalonamento manual dependem da persistência da equipe de segurança, não da velocidade institucional da organização. |

Four interdependent layers,

one continuous feedback loop.

Quatro camadas interdependentes,

um loop de feedback contínuo.

Each layer builds on the outputs of the previous. Together they form a system where application characteristics, security requirements, threat assessments, and compliance verification co-evolve with the application itself.

Cada camada constrói sobre os outputs da anterior. Juntas formam um sistema onde características da aplicação, requisitos de segurança, avaliações de ameaças e verificação de conformidade co-evoluem com a própria aplicação.

Profiling (ASP)

da Aplicação (ASP)

The ASP is not a document maintained by humans. It is a data artifact continuously derived from machine-readable signals emitted by the development pipeline — no risk questionnaires, no manual classification.

O ASP não é um documento mantido por humanos. É um artefato de dados derivado continuamente de sinais legíveis por máquina emitidos pelo pipeline de desenvolvimento — sem questionários de risco, sem classificação manual.

| Dimension | Dimensão | Definition | Definição | Signal Sources | Fontes de Sinal |

|---|---|---|---|---|---|

| Attack Surface | API endpoints (auth/unauth), network exposure, input vectors, admin interfaces. | Endpoints de API (auth/unauth), exposição de rede, vetores de entrada, interfaces admin. | OpenAPI specs, code diffs, network configs, deployment manifests. | Specs OpenAPI, code diffs, configs de rede, manifestos de deploy. | |

| Data Classification | Sensitivity of data processed, stored, or transmitted. Crossing thresholds (PII, financial, regulated) triggers new requirements. | Sensibilidade dos dados processados, armazenados ou transmitidos. Cruzar limiares (PII, financeiro, regulado) dispara novos requisitos. | Schema definitions, field names, data flow analysis, DB configs. | Definições de schema, nomes de campo, análise de fluxo de dados, configs de BD. | |

| Auth & Authorization | How users and services authenticate; how access boundaries are enforced. Changes here alter trust models fundamentally. | Como usuários e serviços se autenticam; como limites de acesso são impostos. Mudanças aqui alteram modelos de confiança fundamentalmente. | Auth middleware, OAuth configs, RBAC/ABAC policies, service mesh config. | Middleware de auth, configs OAuth, políticas RBAC/ABAC, config de service mesh. | |

| External Integrations | Third-party services, partner APIs, external data sources. Each integration is an implicit trust decision. | Serviços de terceiros, APIs de parceiros, fontes de dados externas. Cada integração é uma decisão implícita de confiança. | Dependency manifests, API client configs, webhook registrations. | Manifestos de dependências, configs de client de API, registros de webhook. | |

| Deployment Posture | Cloud provider, container orchestration, network segmentation, IAM bindings. | Provedor de nuvem, orquestração de containers, segmentação de rede, bindings de IAM. | Terraform / Helm / Bicep files, K8s manifests, cloud resource tags. | Arquivos Terraform / Helm / Bicep, manifestos K8s, tags de recursos cloud. |

Design the classification logic — which signals are relevant, how they map to ASP dimensions, what thresholds trigger updates, how conflicting signals are resolved. This is more like designing a sensor network than conducting an interview.

Projetar a lógica de classificação — quais sinais são relevantes, como se mapeiam para as dimensões do ASP, quais limiares disparam atualizações, como sinais conflitantes são resolvidos. Isso é mais como projetar uma rede de sensores do que conduzir uma entrevista.

Requirements (RGE)

Dinâmicos (RGE)

The RGE inverts the traditional model: instead of applying a fixed catalog to a static profile, it generates requirements from a live profile. Rules are authored by the security architect, version-controlled, and represent architectural security intent in machine-executable form.

A RGE inverte o modelo tradicional: em vez de aplicar um catálogo fixo a um perfil estático, ela gera requisitos a partir de um perfil vivo. As regras são autorais do arquiteto de segurança, versionadas, e representam a intenção arquitetural de segurança em forma executável por máquina.

Initial state: internal API, mTLS authentication, no PII, no internet exposure. Sprint 17 introduces a public-facing REST endpoint for external partners to submit transaction data.

Estado inicial: API interna, autenticação mTLS, sem PII, sem exposição à internet. A Sprint 17 introduz um endpoint REST público para parceiros externos enviarem dados de transação.

| Dimension | Dimensão | Status | Status |

|---|---|---|---|

| Attack Surface | Superfície de Ataque | EXPANDED | |

| Data Classification | Classificação de Dados | ELEVATED | |

| External Integrations | Integrações Externas | ADDED | |

| Deployment Posture | Postura de Deploy | MODIFIED |

| Requirement | Requisito | Trigger Rule | Regra Gatilho |

|---|---|---|---|

| WAF Rules | attack_surface=internet + integrations=external | attack_surface=internet + integrations=external | |

| Rate Limiting | attack_surface=internet | attack_surface=internet | |

| Input Validation | Validação de Input | internet + data_class ≥ elevated | internet + data_class ≥ elevated |

| mTLS Partners | integrations=external_write | integrations=external_write | |

| Access Logging | Log de Acesso | integrations=external | integrations=external |

| DLP | data_class ≥ elevated | data_class ≥ elevated |

When Sprint 22 removes the external partner integration, those requirements are retracted. The requirements set is a living backlog, not a static artifact.

Quando a Sprint 22 remove a integração com parceiros externos, esses requisitos são retratados. O conjunto de requisitos é um backlog vivo, não um artefato estático.

The RGE mapping rules are grounded in industry frameworks — not invented from scratch. These are the sources the architect draws from when authoring rules:

As regras de mapeamento da RGE são fundamentadas em frameworks da indústria — não inventadas do zero. Estas são as fontes que o arquiteto usa ao criar as regras:

- OWASP ASVS L1–L3 — Level mapped to ASP Data Classification + Attack Surface. L1 for all apps, L3 for regulated/internet-facing profiles.

- OWASP ASVS L1–L3 — Nível mapeado às dimensões de Classificação de Dados + Superfície de Ataque do ASP. L1 para todas as apps, L3 para perfis regulados/voltados à internet.

- OWASP Top 10 / API Top 10 — Minimum floor for internet-facing endpoints.

- OWASP Top 10 / API Top 10 — Piso mínimo para endpoints voltados à internet.

- CIS Controls v8 IG1–IG3 — Safeguards mapped per ASP risk tier. IG3 for high-exposure or regulated profiles.

- CIS Controls v8 IG1–IG3 — Salvaguardas mapeadas por tier de risco do ASP. IG3 para perfis de alta exposição ou regulados.

- NIST CSF 2.0 — Protect function maps to RGE; Detect function maps to the verification layer.

- NIST CSF 2.0 — Função Protect mapeia para a RGE; Detect mapeia para a camada de verificação.

- NIST SP 800-207 (Zero Trust) — Microsegmentation and least privilege principles translate to Auth & Deployment Posture rules.

- NIST SP 800-207 (Zero Trust) — Princípios de microsegmentação e menor privilégio traduzem-se em regras de Auth e Postura de Deploy.

- BCB 4.893 / LGPD / DORA — Hard regulatory floor: non-negotiable rules that cannot be overridden by exception processes.

- BCB 4.893 / LGPD / DORA — Piso regulatório rígido: regras inegociáveis que não podem ser substituídas por processos de exceção.

Author mapping rules at machine-verifiable specificity: "all public API endpoints must implement OAuth 2.0 with token expiry ≤ 3,600 seconds" — not "implement appropriate authentication." Build feedback mechanisms for teams to flag false positives and improve rules over time.

Criar regras de mapeamento com especificidade verificável por máquina: "todos os endpoints de API pública devem implementar OAuth 2.0 com expiração de token ≤ 3.600 segundos" — não "implementar autenticação apropriada." Construir mecanismos de feedback para equipes sinalizarem falsos positivos e melhorarem as regras ao longo do tempo.

Not a PDF filed in SharePoint. A first-class engineering artifact — versioned in source control, referenced by automated verification systems, reviewed in pull requests. Updated incrementally as the application evolves.

Não um PDF arquivado no SharePoint. Um artefato de engenharia de primeira classe — versionado no controle de versão, referenciado por sistemas de verificação automatizados, revisado em pull requests. Atualizado incrementalmente conforme a aplicação evolui.

| Input Stream | Stream de Entrada | Risk Signals Detected | Sinais de Risco Detectados | Processing Mode | Modo de Processamento |

|---|---|---|---|---|---|

| Code Diffs | New parsing functions, DB queries with user input, deserialization calls, deprecated crypto. | Novas funções de parsing, queries de BD com input do usuário, chamadas de desserialização, cripto depreciada. | Per-commit / per-PR | Por commit / por PR | |

| IaC Changes | Security group rules, storage access configs, K8s service account bindings, network exposure. | Regras de security group, configs de acesso a armazenamento, bindings de service account K8s, exposição de rede. | Per-commit / per-PR | Por commit / por PR | |

| Dependency Updates | Atualizações de Dependências | Known-vulnerable dependencies, deprecated libraries, transitive risk via dependency graph. | Dependências com vulnerabilidades conhecidas, bibliotecas depreciadas, risco transitivo via grafo de dependências. | On change + periodic scan (SCA) | Na mudança + scan periódico (SCA) |

| Threat Intelligence | Inteligência de Ameaças | New CVEs, active exploit campaigns, threat actor TTPs relevant to the application's stack. | Novos CVEs, campanhas de exploit ativas, TTPs de atores de ameaça relevantes para o stack da aplicação. | Continuous feed (NVD + TI feeds) | Feed contínuo (NVD + feeds de TI) |

| Runtime Behavioral Signals | Sinais Comportamentais de Runtime | Anomalous API call patterns, unusual data access, configuration drift from declared baseline. | Padrões anômalos de chamadas de API, acesso incomum a dados, drift de configuração da baseline declarada. | Real-time monitoring (RASP / SIEM) | Monitoramento em tempo real (RASP / SIEM) |

The threat model and the RGE operate in a continuous feedback loop. New threat identified → new control requirement generated. Attack surface removed → associated requirements flagged for retirement. This ensures the requirement set remains grounded in actual risk — not abstract policy.

O modelo de ameaças e a RGE operam em um loop de feedback contínuo. Nova ameaça identificada → novo requisito de controle gerado. Superfície de ataque removida → requisitos associados sinalizados para retirada. Isso garante que o conjunto de requisitos permaneça fundamentado no risco real — não em política abstrata.

Four-Tier Escalation

Escalonamento em Quatro Tiers

Vulnerability detection ≠ Requirement verification. SAST detects code-level weaknesses — but most RGE-generated requirements cannot be verified by reading source code. WAF configuration lives in the API gateway. Rate limiting lives in infrastructure config. mTLS lives in the service mesh. Audit log retention lives in cloud logging services. Each requirement has a natural verification artifact — and it is almost never the application code.

Detecção de vulnerabilidade ≠ Verificação de requisito. SAST detecta fraquezas no nível de código — mas a maioria dos requisitos gerados pela RGE não pode ser verificada lendo código-fonte. Configuração de WAF vive no API gateway. Rate limiting vive na config de infraestrutura. mTLS vive na service mesh. Retenção de logs de auditoria vive nos serviços de logging cloud. Cada requisito tem um artefato natural de verificação — e quase nunca é o código da aplicação.

| Layer | Camada | Scope | Escopo | Tools | Ferramentas | AI Contribution | Contribuição da IA |

|---|---|---|---|---|---|---|---|

| Static | Estática | Source code and IaC pre-deployment. | Código-fonte e IaC pré-deploy. |

SAST

SCA

IaC Scan

Policy-as-Code

Semgrep · Checkmarx · Snyk · Checkov · tfsec · OPA · Sentinel · AWS Config Rules

Semgrep · Checkmarx · Snyk · Checkov · tfsec · OPA · Sentinel · AWS Config Rules

|

Maps tool findings against active RGE requirements. Distinguishes vulnerability findings from requirement gaps. | Mapeia achados de ferramentas contra requisitos ativos da RGE. Distingue achados de vulnerabilidade de lacunas de requisito. | |

| Dynamic | Dinâmica | Application behavior at runtime in staging and production. | Comportamento da aplicação em runtime em staging e produção. |

DAST

API Testing

RASP

OWASP ZAP · Burp Suite · 42Crunch · Traceable · RASP agents

OWASP ZAP · Burp Suite · 42Crunch · Traceable · agentes RASP

|

Pattern recognition at scale across runtime events. Anomaly detection against behavioral baselines. | Reconhecimento de padrões em escala nos eventos de runtime. Detecção de anomalias contra baselines comportamentais. | |

| Posture | Postura | Cloud and infrastructure configuration in deployed state. | Configuração de nuvem e infraestrutura no estado implantado. |

CSPM

CTEM

BAS

Prisma Cloud · Wiz · AWS Security Hub · Azure Defender · GCP SCC · Cymulate

Prisma Cloud · Wiz · AWS Security Hub · Azure Defender · GCP SCC · Cymulate

|

Integrates ASP context into CSPM findings. A misconfigured resource in a payment service triggers a different response than in a dev sandbox. | Integra contexto do ASP nos achados do CSPM. Um recurso mal configurado em um serviço de pagamento dispara resposta diferente de um sandbox de dev. |

Four-Tier Escalation — Existing Channels, No New Processes

Escalonamento em Quatro Tiers — Canais Existentes, Nenhum Processo Novo

Every escalation path routes to an existing institutional mechanism — the existing incident management platform, the existing backlog, the existing governance committee. The framework does not ask the organization to adopt new processes. It ensures existing processes receive the inputs they need to function effectively.

Cada caminho de escalonamento direciona para um mecanismo institucional existente — a plataforma de gestão de incidentes existente, o backlog existente, o comitê de governança existente. O framework não pede que a organização adote novos processos. Garante que os processos existentes recebam os inputs de que precisam para funcionar efetivamente.

Pipeline automatically blocked. Developer receives specific failing requirement, evidence, and proposed remediation. No deployment until gap is closed or formal exception granted.

Pipeline bloqueado automaticamente. O desenvolvedor recebe o requisito específico que falhou, evidência e remediação proposta. Sem deploy até a lacuna ser fechada ou exceção formal concedida.

Active risk in production triggers automatic incident creation, assigned and classified per the application's ASP. Same urgency as a production outage — detection becomes response without manual triage.

Risco ativo em produção dispara criação automática de incidente, atribuído e classificado conforme o ASP da aplicação. Mesma urgência de uma interrupção de produção — detecção torna-se resposta sem triagem manual.

Ticket with requirement detail, finding evidence, risk rationale, and proposed fix. SLAs: 72h acknowledgment, 2 weeks plan, 1 sprint resolution. Escalation triggered when SLA is exceeded.

Ticket com detalhe do requisito, evidência do achado, justificativa de risco e fix proposto. SLAs: 72h de reconhecimento, 2 semanas de plano, 1 sprint de resolução. Escalonamento acionado quando o SLA é excedido.

Systemic gaps beyond squad capacity — missing platform capability, policy gaps requiring executive resource allocation — escalated with a structured briefing: technical finding, business risk, remediation options.

Lacunas sistêmicas além da capacidade da squad — capacidade de plataforma ausente, lacunas de política que exigem alocação executiva de recursos — escalonadas com briefing estruturado: achado técnico, risco de negócio, opções de remediação.

Three-Phase Adoption Roadmap

Roadmap de Adoção em Três Fases

Implementing the LSA framework is as much an organizational challenge as a technical one. This phased approach provides a structured path from pilot to portfolio.

Implementar o framework LSA é tanto um desafio organizacional quanto técnico. Esta abordagem faseada fornece um caminho estruturado do piloto ao portfólio.

- Select 3–5 pilot applications with modern CI/CD pipelines, IaC coverage, and API specs.

- Selecionar 3–5 aplicações piloto com pipelines CI/CD modernos, cobertura IaC e specs de API.

- Build initial ASP schema and populate manually for pilots to establish baseline accuracy.

- Construir schema inicial do ASP e preencher manualmente para pilotos a fim de estabelecer precisão de baseline.

- Define initial RGE mapping rules covering the highest-impact characteristic-to-requirement mappings.

- Definir regras de mapeamento iniciais da RGE cobrindo os mapeamentos de maior impacto de característica-para-requisito.

- Integrate ASP signal parsing into the existing CI/CD pipeline for pilot applications.

- Integrar parsing de sinais do ASP ao pipeline CI/CD existente para as aplicações piloto.

- Deploy AI-driven ASP updates for pilots, validating accuracy against manual baseline.

- Implantar atualizações do ASP orientadas por IA para pilotos, validando precisão contra baseline manual.

- Activate RGE for automated requirement generation; establish feedback mechanism with squads.

- Ativar RGE para geração automatizada de requisitos; estabelecer mecanismo de feedback com squads.

- Build initial threat knowledge base; deploy incremental threat modeling for pilots.

- Construir base de conhecimento inicial de ameaças; implantar modelagem incremental de ameaças para pilotos.

- Implement Tier 1 (pipeline block) and Tier 3 (squad tickets) for high-confidence findings only.

- Implementar Tier 1 (bloqueio de pipeline) e Tier 3 (tickets de squad) apenas para achados de alta confiança.

- Expand to full application portfolio based on pilot learnings and calibrated thresholds.

- Expandir para o portfólio completo de aplicações com base nos aprendizados dos pilotos e limiares calibrados.

- Activate all four escalation tiers with calibrated severity thresholds reflecting organizational risk appetite.

- Ativar todos os quatro tiers de escalonamento com limiares de severidade calibrados refletindo o apetite de risco organizacional.

- Deploy three-layer verification (static, dynamic, posture) integrated with AI orchestration layer.

- Implantar verificação em três camadas (estática, dinâmica, postura) integrada com a camada de orquestração de IA.

- Establish governance metrics and reporting dashboards.

- Estabelecer métricas de governança e dashboards de reporting.

Measuring Actual Exposure Reduction

Medindo a Redução de Exposição Real

The operational question is not how many risks were detected — it is how many detected risks resulted in a change that reduced actual exposure.

A pergunta operacional não é quantos riscos foram detectados — é quantos riscos detectados resultaram em uma mudança que reduziu a exposição real.

| Metric | Métrica | Type | Tipo | Target | Meta | Source | Fonte |

|---|---|---|---|---|---|---|---|

| ASP Accuracy Rate | Taxa de Precisão do ASP | Leading | > 95% vs. manual audit | > 95% vs. auditoria manual | Quarterly ASP audit | Auditoria trimestral do ASP | |

| Requirement Coverage | Cobertura de Requisitos | Leading | > 90% apps with current baseline | > 90% das apps com baseline atual | RGE output tracking | Rastreamento de output da RGE | |

| Threat Model Currency | Atualidade do Modelo de Ameaças | Leading | < 48h lag after characteristic change | < 48h de lag após mudança de característica | Threat engine telemetry | Telemetria do engine de ameaças | |

| Gap Resolution Rate | Taxa de Resolução de Lacunas | Lagging | > 80% Tier 3 gaps resolved within SLA | > 80% das lacunas Tier 3 resolvidas no SLA | Issue tracker | Issue tracker | |

| False Positive Rate | Taxa de Falsos Positivos | Calibration | < 15% escalated findings contested | < 15% dos achados escalonados contestados | Feedback mechanism | Mecanismo de feedback | |

| Mean Time to Remediation | Tempo Médio de Remediação | Lagging | Decreasing quarter-over-quarter | Decrescente trimestre a trimestre | Incident + ticket data | Dados de incidentes + tickets | |

| Incidents from Drift | Incidentes por Drift | Lagging | Decreasing quarter-over-quarter | Decrescente trimestre a trimestre | Post-mortem analysis | Análise de post-mortem |

From Reviewer to System Designer

De Revisor a Designer de Sistemas

The framework does not reduce the need for security architects. It redefines what they do — and what they deliver.

O framework não reduz a necessidade de arquitetos de segurança. Ele redefine o que eles fazem — e o que entregam.

- Subject matter expert applied to discrete engagements

- Especialista no assunto aplicado a engajamentos discretos

- Value bounded by number of reviews conducted

- Valor limitado pelo número de revisões conduzidas

- Primarily reactive — responding to review requests

- Primariamente reativo — respondendo a solicitações de revisão

- Influence diminishes after engagement ends

- Influência diminui após o fim do engajamento

- Deliverables: threat model documents, control spreadsheets

- Entregáveis: docs de modelo de ameaças, planilhas de controle

- Designer and operator of a continuous governance system

- Designer e operador de um sistema de governança contínua

- Impact is multiplicative: judgment encoded into automation at scale

- Impacto é multiplicativo: julgamento codificado em automação em escala

- Primarily proactive — defining classification, mapping, and escalation logic

- Primariamente proativo — definindo lógica de classificação, mapeamento e escalonamento

- Artifacts compound over time, improve with use, maintain relevance

- Artefatos acumulam ao longo do tempo, melhoram com o uso, mantêm relevância

- Deliverables: classification engines, rule sets, knowledge bases, verification signatures

- Entregáveis: engines de classificação, conjuntos de regras, bases de conhecimento, assinaturas de verificação

Design feedback loops, manage emergent behavior, reason about interactions between components of a complex system.

Projetar loops de feedback, gerenciar comportamento emergente, raciocinar sobre interações entre componentes de um sistema complexo.

Working understanding of AI capabilities and limitations, output evaluation, and human oversight mechanism design.

Compreensão funcional das capacidades e limitações de IA, avaliação de outputs e design de mecanismos de supervisão humana.

Translate technical risk signals into governance language and governance requirements into technical thresholds.

Traduzir sinais de risco técnico em linguagem de governança e requisitos de governança em limiares técnicos.

Comfort with imperfect initial outputs and patient, evidence-based refinement over time.

Conforto com outputs iniciais imperfeitos e refinamento paciente e baseado em evidências ao longo do tempo.

"An architect who reviews code, reads postmortems, and participates in incident response has calibrated intuition about what risks are real. An architect who primarily manages rule sets and reads dashboards may have technically superior coverage but substantively inferior judgment. The living architecture should amplify the architect's judgment — not replace it. Maintaining ground-level engagement with real risk is not optional. It is how the architect keeps the system honest."

"Um arquiteto que revisa código, lê postmortems e participa de resposta a incidentes tem intuição calibrada sobre quais riscos são reais. Um arquiteto que gerencia primariamente conjuntos de regras e lê dashboards pode ter cobertura tecnicamente superior, mas julgamento substancialmente inferior. A arquitetura viva deve amplificar o julgamento do arquiteto — não substituí-lo. Manter engajamento no nível do terreno com o risco real não é opcional. É como o arquiteto mantém o sistema honesto."

Cybersecurity professional with over 15 years of experience in regulated financial environments. Leads the Pipeline Security squad at Itaú Unibanco — one of Brazil's largest financial institutions — focused on automated IAM governance across multi-cloud environments (AWS, GCP, Azure, Oracle, Huawei). Has strategically led AppSec (SAST/DAST, Threat Modeling, SCA, CI/CD), Cloud Security (Policy as Code, CSPM Prisma Cloud), and Infrastructure Security (Vulnerability Management, CTEM, BAS Cymulate) squads, operating under BCB Resolution 4.893, LGPD, and ISO 27001.

Profissional de cibersegurança com mais de 15 anos de experiência em ambientes financeiros regulados. Lidera a squad de Pipeline Security no Itaú Unibanco — uma das maiores instituições financeiras do Brasil — com foco em governança automatizada de IAM em ambientes multicloud (AWS, GCP, Azure, Oracle, Huawei). Liderou estrategicamente squads de AppSec (SAST/DAST, Threat Modeling, SCA, CI/CD), Cloud Security (Policy as Code, CSPM Prisma Cloud) e Segurança de Infraestrutura (Gestão de Vulnerabilidades, CTEM, BAS Cymulate), operando sob Resolução BCB 4.893, LGPD e ISO 27001.

Subject Matter Expert for ISC², contributing to global certification content including the CISSP Body of Knowledge. Recently completed a postgraduate program in Machine Learning Engineering (FIAP, 2024–2025). The framework presented here is grounded in direct operational experience — a practitioner's lens.

Subject Matter Expert pela ISC², contribuindo para conteúdo de certificações globais incluindo o CISSP Body of Knowledge. Concluiu recentemente pós-graduação em Machine Learning Engineering (FIAP, 2024–2025). O framework aqui apresentado é fundamentado em experiência operacional direta — um olhar de practitioner.